Hakerska elita do wynajęcia

26 września 2013, 10:40Kaspersky Lab, rosyjska firma specjalizująca się w bezpieczeństwie IT, informuje o pojawieniu się nowego trendu wśród wysoce zaawansowanych, wyspecjalizowanych grup hakerskich. Eksperci Kaspersky'ego trafili na ślad grupy nazwanej przez nich Icefog. To "cyfrowi najemnicy" specjalizujący się w dokonywanych z chirurgiczną precyzją atakach na komputery

Trio odkrywców: psy wywęszyły, człowiek zidentyfikował

17 grudnia 2019, 05:11Na co dzień Jon Gopsill pracuje jako pielęgniarz psychiatryczny. Po godzinach jest jednak zapalonym paleontologiem amatorem. W sobotę wybrał się ze swoimi psami Poppy i Samem na spacer po plaży w Stolford w Somerset. W pewnym momencie jego czworonożni przyjaciele wywęszyli coś w piasku. Gdy Gopsill przyjrzał się znalezisku, okazało się, że ostatnie sztormy odsłoniły skamieniałość ichtiozaura.

Pół roku na poprawienie dziur

5 sierpnia 2010, 11:13W Zero Day Initiative (ZDI) firmy Tipping Point, największym programie w ramach którego odkrywcy luk otrzymują wynagrodzenie, wprowadzono poważne zmiany. Teraz producenci dziurawych programów będą mieli 6 miesięcy na ich załatanie. Po pół roku informacje o dziurach zostaną upublicznione.

Najbardziej zaawansowana operacja hakerska w historii

17 lutego 2015, 10:45Przed 6 laty grupa znanych naukowców otrzymała pocztą płyty CD z materiałami z konferencji naukowej w Houston, w której wczesniej uczestniczyli. Na płytach, o czym naukowcy nie wiedzieli, znajdował się szkodliwy kod. Wgrali go członkowie zespołu Equation Group, którzy przechwycili płyty w czasie, gdy były one przewożone przez pocztę

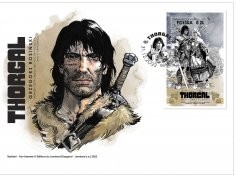

Znaczek pocztowy z kolejnym bohaterem komiksowym. Gratka dla fanów Thorgala

26 stycznia 2023, 11:11W ostatnim dniu ubiegłego roku Poczta Polska (PP) wprowadziła do obiegu znaczek z Thorgalem. Zaprojektowała go Agnieszka Sancewicz.

Chrome pierwszą ofiarą hackerów

9 marca 2012, 06:06Zaoferowana przez Google’a nagroda za złamanie zabezpieczeń Chrome’a zachęciła hackerów do działania. Przeglądarka Google’a jako pierwsza poddała się uczestnikom konkursu Pwn2Own

Microsoft zatyka 50 dziur

15 września 2016, 07:53W ramach ostatniego Patch Tuesday Microsoft załatał niemal 50 dziur w programach Internet Explorer, Edge, Windows, Silverlight, Office i Exchange. Koncern opublikował 13 biuletynów bezpieczeństwa, z których 6 uznano za krytyczne, a 7 za ważne.

Nie tylko na uzależnienie

5 sierpnia 2008, 04:48Metadon, związek stosowany powszechnie w terapii uzależnień od heroiny oraz innych narkotyków z grupy opioidów, znajdzie być może nowe zastosowanie w medycynie. Jak donoszą naukowcy, jego zastosowanie pozwala na skuteczne i bezpieczne dla organizmu zabijanie komórek białaczkowych.

O tym, jak łowcy fosyliów walczyli z czasem (i aurą)

7 stycznia 2014, 11:44Bożonarodzeniowe burze odsłoniły na wybrzeżu w pobliżu Charmouth w Dorset prawie kompletny szkielet ichtiozaura. Jak podkreślają łowcy fosyliów, niewiele brakowało, a nie udałoby się go wydobyć przed zniszczeniem przez kolejną burzę.

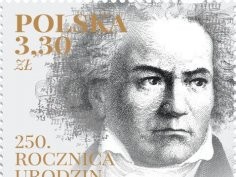

Znaczek na 250. urodziny Beethovena

18 grudnia 2020, 05:08Z okazji 250. rocznicy urodzin Ludwiga van Beethovena do obiegu trafił znaczek z podobizną kompozytora. Autor projektu, Bożydar Grozdew, przedstawił na znaczku podobiznę Ludwiga van Beethovena w formie grafiki według szkicu Augusta von Kloebera z 1818 roku. Poza tym Poczta Polska wydała w limitowanej wersji kopertę Pierwszego Dnia Obiegu (ang. FDC, od first day cover). Widnieją na niej pięciolinie i nuty z jednego z utworów Beethovena.